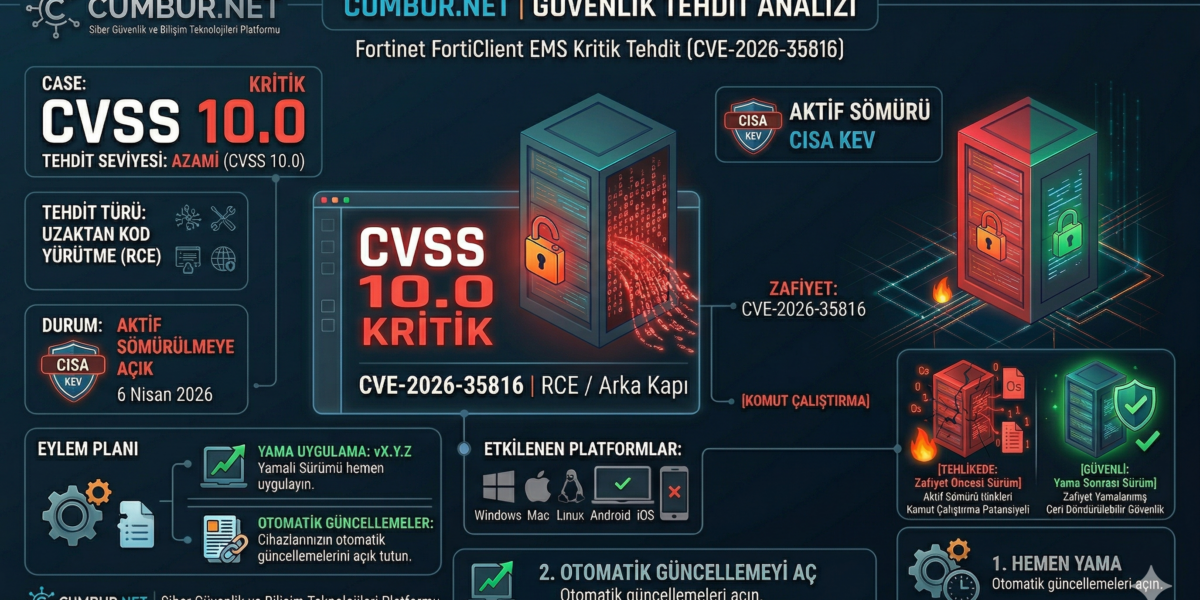

Siber güvenlik dünyası haftaya son derece sarsıcı bir gelişmeyle başlıyor. Kurumsal uç nokta güvenliğinin merkezinde yer alan Fortinet FortiClient Endpoint Management Server (EMS), siber güvenlikte verilebilecek en yüksek tehlike puanı olan CVSS 10.0 (Kritik) seviyesinde bir zafiyetle karşı karşıya.

Bugün (6 Nisan 2026) yayınlanan ve anında CISA KEV (Bilinen İstismar Edilmiş Zafiyetler) listesine eklenen CVE-2026-35616, siber saldırganlar tarafından aktif olarak sahada (in the wild) sömürülüyor. CUMBUR.NET okuyucuları için, kurumsal ağların kalbini hedef alan bu sıfır gün (zero-day) krizinin teknik boyutlarını ve sömürü dinamiklerini derledik.

⚡ Teknik Analiz: EMS Sunucularında Yetkisiz RCE

FortiClient EMS, kurum içindeki binlerce bilgisayarın (uç noktanın) güvenlik politikalarını, VPN ayarlarını ve antivirüs imzalarını tek bir merkezden yöneten kritik bir altyapı bileşenidir.

CVE-2026-35616 kodlu zafiyetin temelinde, sistemin yetki kontrol (Access Control) mekanizmasındaki ölümcül bir zayıflık yatmaktadır:

-

Zafiyetin Doğası: FortiClient EMS sunucusu, dışarıdan gelen istekleri işlerken erişim kontrollerini doğru bir şekilde uygulayamaz.

-

Saldırı Vektörü: Saldırganlar, sunucuya özel olarak hazırlanmış (crafted) zararlı ağ istekleri göndererek bu yetkilendirme zafiyetini tetikler.

-

Sonuç (Unauthenticated RCE): Sistemde hiçbir geçerli hesabı, oturumu veya yetkisi olmayan bir saldırgan (Unauthenticated Attacker), doğrudan EMS sunucusu üzerinde işletim sistemi seviyesinde yetkisiz kod veya komut çalıştırabilir (Remote Code Execution).

Sunucunun ele geçirilmesi, saldırganın bağlı olan tüm uç noktalara (kullanıcı bilgisayarlarına) zararlı yazılım veya fidye yazılımı (Ransomware) dağıtması için doğrudan bir gateway işlevi görmesi anlamına gelmektedir.

☠️ GitHub’da Paylaşılan Kodlar

Zafiyetin CISA KEV listesine girmesiyle eş zamanlı olarak, açık kaynaklı siber güvenlik platformlarında (GitHub) CVE-2026-35616’ya ait PoC istismar kodları yayınlanmaya başlandı.

İstismar kodlarının halka açık hale gelmesi, teknik kapasitesi düşük tehdit aktörlerinin dahi otomatik tarama araçlarıyla internete açık FortiClient EMS sunucularını saniyeler içinde tespit edip sistemlere sızmasına olanak tanımaktadır. Tehdit istihbaratı raporları, zafiyetin fidye yazılımı grupları tarafından kurumsal ağlara “İlk Erişim” sağlamak amacıyla aktif bir şekilde kullanıldığını göstermektedir.

🛠️ Olay Özeti

| Kategori | Detaylar |

|---|---|

| Zafiyet Kodu | CVE-2026-35616 |

| Etkilenen Yazılım | Fortinet FortiClient EMS |

| Yayın Tarihi | 6 Nisan 2026 |

| Risk Puanı | 10.0 (KRİTİK) |

| Zafiyet Türü | Erişim Kontrolü Zayıflığı / Unauthenticated RCE |

| CISA KEV Durumu | Aktif İstismar Ediliyor (Son Yama Tarihi: 9 Nisan 2026) |

🛡️ CISA Bildirisi ve Güvenlik Raporları

CISA (ABD Siber Güvenlik ve Altyapı Güvenliği Ajansı), zafiyetin taşıdığı yüksek risk ve aktif sömürü durumu nedeniyle “Bilinen İstismar Edilmiş Zafiyetler” kataloğuna acil bir ekleme yaptı.

Resmi bildiriye göre, etkilenen sistemlerin yama (patch) işlemlerinin tamamlanması için kurumlara yalnızca 3 gün (9 Nisan 2026 tarihine kadar) süre tanındı. Sektör analizleri ve güvenlik bültenleri, resmi yama uygulanamayan durumlarda FortiClient EMS yönetim arayüzlerinin dış internet (public) erişiminden izole edilmesinin zafiyetin sömürülmesini engellemede birincil faktör olduğunu belirtmektedir.

CUMBUR.NET sitesinden daha fazla şey keşfedin

Subscribe to get the latest posts sent to your email.