Giriş: Bedava Peynir Fare Kapanında Olur 😉

Siber güvenlik dünyasında yeni ve kritik bir CVE kodu düştüğünde (veya düşeceği söylentisi yayıldığında), savunma ve saldırı ekipleri sistemlerini test etmek için hemen bir PoC (Proof of Concept) kodu arayışına girerler. Ancak GitHub, artık bu aceleciliği fırsata çeviren saldırganların en büyük avlanma sahasına dönüşmüş durumda.

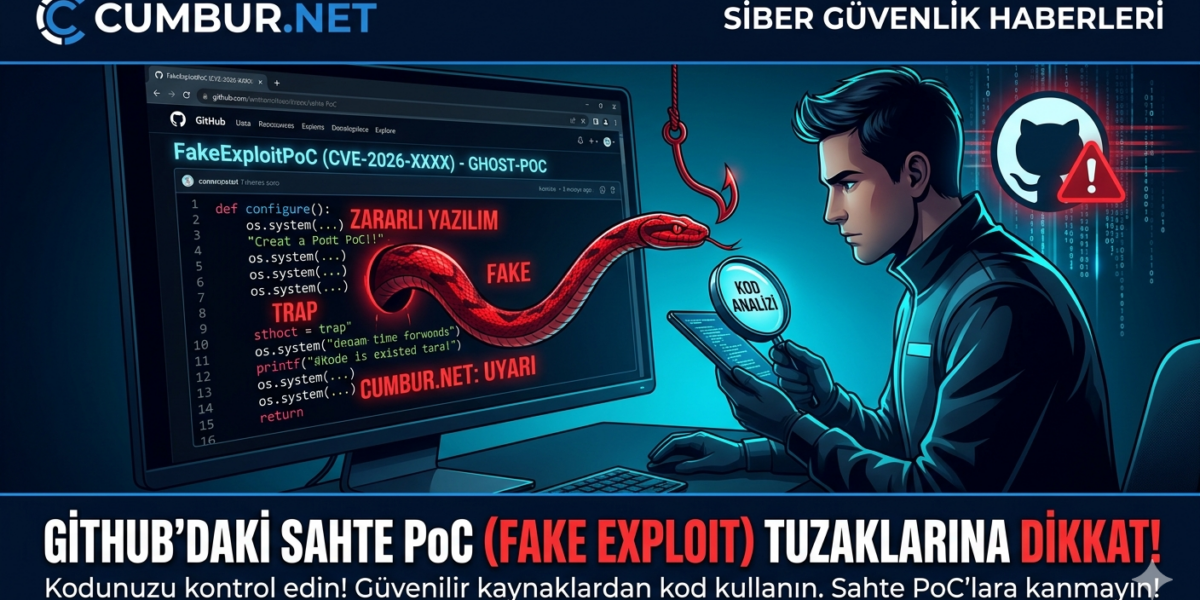

İnternette resmi bir kaydı bile olmayan veya detayları henüz gizli tutulan zafiyetler için aniden ortaya çıkan PoC depoları, çoğunlukla kurt postuna bürünmüş birer kuzudur. Sistemi test etmeyi vaat eden bu Python veya Go betikleri, aslında testi yapan siber güvenlik uzmanının kendi makinesini hacklemek için tasarlanmıştır.

⚡ Teknik Analiz: Bir Sahte PoC Nasıl Çalışır?

Saldırganların amacı basittir. Kurumsal ağların derinliklerinde çalışan, yüksek yetkilere sahip IT ve siber güvenlik personeline kendi elleriyle zararlı yazılım (Malware) çalıştırtmak.

Saldırı Zinciri:

- Oltalama (Baiting): Saldırgan, inandırıcı bir CVE numarası (örneğin henüz rezerve edilmiş ama detayları açıklanmamış bir numara) veya popüler bir zafiyet adı kullanarak GitHub’da bir depo (repository) açar.

-

Kopya Repitasyon: İnandırıcılığı artırmak için deponun açıklamasına sahte analizler, NVD veritabanı logları veya sahte yıldızlar eklenir.

-

Gizli Payload (Obfuscation): Depodaki

exploit.pyveyapoc.pydosyası incelendiğinde, kodun büyük bir kısmının şifrelendiği (Base64, Hex) veya dışarıdan rastgele bir kütüphane indirip çalıştırdığı görülür. -

İnfaz (Execution): Uzman, kodu test ortamı yerine yanlışlıkla kendi ana makinesinde (veya yetkili bir sunucuda) çalıştırdığı anda kod; tarayıcı şifrelerini, SSH anahtarlarını, AWS token’larını veya Discord webhook’ları üzerinden ortam değişkenlerini (.env) saldırgana sızdırır.

🔍 Tehlike İşaretleri (Red Flags): Tuzak Nasıl Anlaşılır?

GitHub’da bir PoC kodu incelerken aşağıdaki detaylardan biri bile varsa, o kodu çalıştırmadan önce iki kez düşünmelisiniz.

| Tehlike İşareti (Red Flag) | Saldırganın Amacı |

|---|---|

| Yeni ve Boş Profil | Repo sahibi birkaç gün önce kaydolmuş ve başka hiçbir projesi yoksa, bu tek kullanımlık bir tuzak hesabıdır. |

| Şifrelenmiş (Obfuscated) Kod Blokları | exec(base64.b64decode(...)) gibi yapıların bir PoC’de işi yoktur. Amaç zararlı payload’u gizlemektir. |

| Alakasız Dış İstekler | Kodun içinde Discord, Telegram veya Pastebin’e giden API istekleri varsa, verileriniz sızdırılıyor demektir (Data Exfiltration). |

| Dosya İndirme Komutları | urllib.request.urlopen veya curl ile uzak bir sunucudan ikinci aşama (Stage-2) bir binary indiriliyorsa bu bir Info-Stealer’dır. |

🛡️ Çözüm: Kodları Asla Körü Körüne Çalıştırmayın!

Bir exploit kodu ne kadar cezbedici olursa olsun, aşağıdaki temel siber güvenlik kurallarını asla atlamayın:

- İzole Ortam (Sandbox): İnternetten indirdiğiniz hiçbir güvenlik test aracını veya PoC kodunu ana işletim sisteminizde veya ağınızda çalıştırmayın. Her zaman internet erişimi kısıtlanmış bir Sanal Makine (VM) kullanın.

-

Statik Analiz: Kodu çalıştırmadan önce satır satır okuyun. Ne yaptığını anlamadığınız, gizlenmiş kod blokları içeren betiklerden uzak durun.

Siber savaşta sadece sistemleri değil, testi yapan uzmanları da avlamaya çalışıyorlar. Gözünüzü açık tutun.

CUMBUR.NET sitesinden daha fazla şey keşfedin

Subscribe to get the latest posts sent to your email.