Giriş: Şifreleme Kalkanı Deliniyor

Yapay zeka (AI) sohbetleri ile yaptığımız görüşmeler, gizliliği korumak adına genellikle HTTPS üzerinden şifrelenir. Ancak Microsoft güvenlik araştırmacıları, bu güvenlik varsayımını temelden sarsan yeni ve yıkıcı bir saldırı türünü duyurdu: “Whisper Leak” (Fısıltı Sızıntısı).

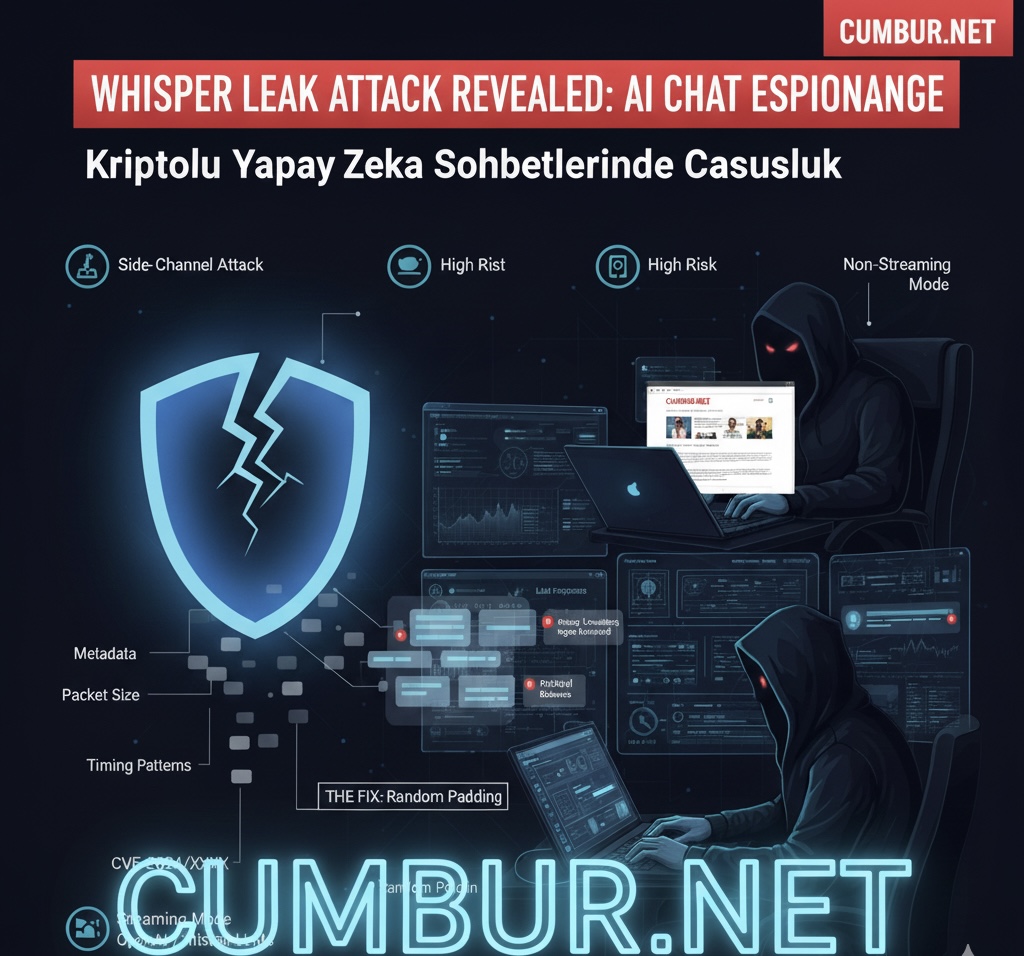

Bu yeni Yan Kanal Saldırısı (Side-Channel Attack), şifreleme katmanını atlayarak ağ trafiğini pasif olarak izleyen bir saldırganın, sohbetin içeriği hakkında hiçbir bilgi görmese bile, konuşulan konuyu %98’e varan doğrulukla tahmin edebilmesine olanak tanıyor. Bu keşif, özellikle OpenAI ve Mistral gibi popüler Büyük Dil Modelleri (LLM) kullanan kuruluşlar ve bireyler için ciddi bir gizlilik riskini ortaya çıkarıyor.

🔍 Whisper Leak Nasıl Çalışır?

Geleneksel saldırılar şifreli içeriği çözmeye çalışırken, “Whisper Leak” saldırısı şifreli verinin metadata’sını hedef alır.

1. Hedef: Streaming Modu

LLM’ler, kullanıcının beklemesini önlemek için yanıtlarını genellikle kelime kelime veya parça parça gönderen “streaming” (akış) modunu kullanır.

2. Sızıntı Kaynağı: Paket Büyüklüğü ve Zamanlama

Saldırgan, kullanıcı ve LLM sunucusu arasındaki şifreli (TLS/HTTPS) ağ trafiğini pasif olarak izler. Bu akış sırasında, ağdaki her bir veri paketinin boyutunu ve iki paket arasındaki zaman farkını (inter-arrival time) kaydeder.

3. Korelasyon ve Tahmin

Gönderilen her bir şifreli paket, genellikle LLM tarafından üretilen bir veya birkaç “token” (kelime veya kelime parçası) ile ilişkilidir. Tartışılan konu ne kadar hassas veya karmaşıksa, token dizilimleri ve dolayısıyla ağdaki paket boyutları ve zamanlamaları da o kadar farklı olur.

Microsoft, bu ağ paternlerini incelemek üzere makine öğrenimi sınıflandırıcıları (Bi-LSTM, LightGBM) eğitti. Bu sınıflandırıcılar, şifreli trafik paternini analiz ederek, konuşmanın belirli bir hassas kategoriye (örneğin, kara para aklama, siyasi muhalefet, ticari sırlar) ait olup olmadığını %98’e varan doğrulukla tespit edebildi.

💥 Risk Boyutu: %98 Doğruluk ve Gerçek Dünya Senaryosu

Microsoft’un test sonuçları, OpenAI ve Mistral’in de aralarında bulunduğu birçok popüler modelin bu saldırıya karşı aşırı derecede savunmasız olduğunu gösterdi.

Kimler Riske Giriyor?

Bu saldırının en tehlikeli yönü, ağ trafiğini izleme yetkisine sahip herhangi bir tarafın (İnternet Servis Sağlayıcıları, devlet kurumları, halka açık Wi-Fi ağlarını yönetenler) kullanıcıların hassas konuşma konularını tespit edebilmesidir.

Microsoft’a göre, bu yöntem bir saldırganın tesadüfi sohbetleri izlerken bile belirli hassas konuları güvenilir bir şekilde işaretlemesine izin vermektedir.

🛡️ Çözüm ve Alınması Gereken Önlemler

Microsoft, zafiyeti sorumlu bir şekilde ifşa etmesinin ardından OpenAI, Microsoft ve Mistral gibi LLM sağlayıcıları hızlıca önlemler aldılar.

Geliştiriciler İçin Çözüm: Random Padding

Zafiyeti gidermek için en etkili karşı önlem, LLM yanıtlarına değişken uzunlukta rastgele metin dizileri (random padding) eklemektir. Bu, her bir token’ın gerçek uzunluğunu maskeleyerek ağ trafiği paterninin tahmin edilmesini imkansız hale getirir.

Kullanıcılar İçin Öneriler

Kullanıcıların bu tür yan kanal saldırılarına karşı bireysel olarak alabileceği ek önlemler şunlardır:

- VPN Kullanımı: Yapay zeka servisleriyle konuşurken, özellikle güvenilir olmayan ağlardaysanız, ek bir şifreleme ve anonimleştirme katmanı için bir VPN kullanın.

- Streaming Olmayan Modeller: Mümkünse, LLM sağlayıcınızın streaming olmayan (non-streaming) API modellerini kullanın. Bu modda, tüm yanıt tek bir büyük pakette gönderilir ve zamanlama paternleri oluşmaz.

- Hassas Konular: Yüksek hassasiyetli konuları (iş sırları, yasal bilgiler vb.) halka açık Wi-Fi gibi güvensiz ağlarda tartışmaktan kaçının.

CUMBUR.NET sitesinden daha fazla şey keşfedin

Subscribe to get the latest posts sent to your email.