Kurumsal ağların kalbi sayılan Microsoft Configuration Manager (SCCM/ConfigMgr), sistem yöneticilerinin binlerce cihazı tek bir merkezden yönetmesini sağlar. Ancak bu merkezi güç, aynı zamanda siber saldırganlar için en cazip hedeftir.

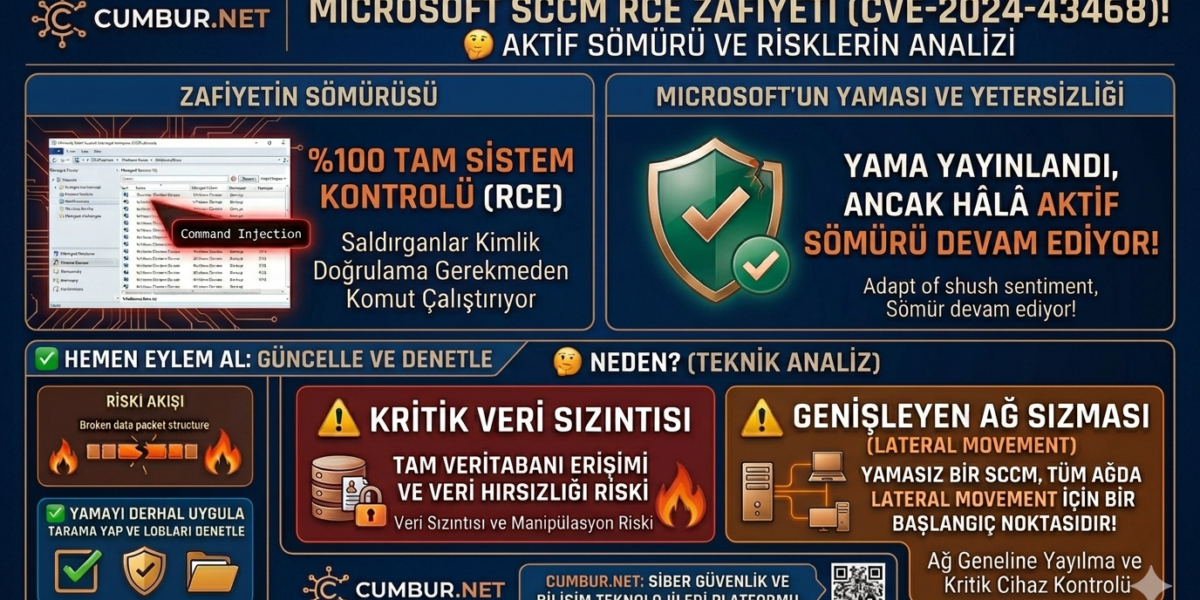

CVSS 9.8 (Kritik) puanına sahip CVE-2024-43468 zafiyeti için Microsoft yamaları aylar önce yayınlamış olsa da, siber istihbarat raporları acı bir gerçeği yüzümüze vuruyor: Bu zafiyet sahada (in the wild) hâlâ aktif olarak sömürülmeye devam ediyor! Gelişmiş tehdit aktörleri (APT) ve fidye yazılımı (Ransomware) çeteleri, yama yapmayı ihmal eden kurumların SCCM sunucularını avlayarak tüm ağa saniyeler içinde yayılıyor.

CUMBUR.NET okuyucuları (Blue Team, SOC ve Sızma Testi Uzmanları) için bu bitmek bilmeyen tehdidin anatomisini, PoC (Proof of Concept) sömürü mantığını ve kalıcı çözüm yollarını derinlemesine inceliyoruz.

⚡ Teknik Analiz: Masum Bir İstekten Tam Sistem Kontrolüne

Zafiyetin kök nedeni, siber güvenliğin en eski düşmanlarından biri olan CWE-89 (SQL Injection) tabanlı hatalı girdi doğrulama eksikliğidir.

Olayın teknik gelişimi şu şekilde işler:

• Hatalı Uç Nokta (Endpoint): Zafiyet, SCCM’nin Management Point (Yönetim Noktası) bileşenindeki kimlik doğrulama gerektirmeyen (unauthenticated) MP_Location API çağrısında ortaya çıkar.

• Filtreleme Eksikliği: SCCM uygulaması, dışarıdan alınan machine ID (makine kimliği) parametresini arka plandaki SQL sorgularına dahil etmeden önce düzgün bir şekilde temizlemez.

• Yüksek Yetkiler: En tehlikeli kısım burasıdır; bu zafiyetli sorgular, veritabanında en yüksek ayrıcalık olan sysadmin rolüne sahip Management Point makine hesabı kimliğiyle çalıştırılır.

• RCE (Uzaktan Kod Yürütme): Saldırgan, bu kimlik doğrulamasız SQL enjeksiyonunu kullanarak SQL Server’ın xp_cmdshell gibi prosedürlerini aktive eder ve doğrudan temel sunucuda keyfi işletim sistemi komutları çalıştırır.

☠️ PoC (Proof of Concept) İncelemesi ve İstismar Mantığı

Güvenlik araştırmacıları tarafından yayınlanan Python tabanlı açık kaynaklı PoC aracı, bu kritik açığın sömürülmesinin ne kadar kolay (low complexity) olduğunu tüm dünyaya kanıtladı. Saldırganın ağda bir Management Point sunucusu bulması yeterlidir.

Örnek PoC Saldırı Senaryosu (Eğitim Amaçlıdır):

python3 CVE-2024-43468.py -t http://sccm.local -sql "create login backdoor123 with password = 'P@sswOrd1'; exec master.dbo.sp_addsrvrolemember 'backdoor123', 'sysadmin'"

Bu İstismar Kodu Ne Yapıyor?

- Araç, hedefteki

http://sccm.localadresindeki zafiyetli servise HTTP/HTTPS üzerinden yetkisiz bir istek gönderir. -

SQL Injection payload’ı aracılığıyla veritabanına doğrudan müdahale ederek backdoor123 adında yeni, gizli bir SQL kullanıcısı oluşturur.

-

Bu yeni kullanıcıyı derhal sysadmin (Sistem Yöneticisi) rolüne atar.

-

Artık veritabanında ve sunucuda tam yetkiye sahip olan saldırgan, tüm SCCM altyapısını ele geçirir. Bu noktadan sonra ağdaki binlerce uç cihaza (endpoint) tek bir komutla fidye yazılımı (Ransomware) dağıtabilir.

⚠️ Neden Hâlâ Sömürülüyor?

Bu zafiyet CISA’nın KEV (Bilinen İstismar Edilmiş Zafiyetler) listesine eklenmesine rağmen saldırıların durmamasının iki ana nedeni var:

- SCCM Güncellemelerinin Zorluğu: Büyük kurumsal ağlarda SCCM gibi kritik bir altyapıyı güncellemek, kesinti süreleri (downtime) ve uyumluluk testleri nedeniyle aylar sürebilmektedir. Saldırganlar bu hantallığı fırsat bilir.

2. Açıkta Kalan Sunucular: Yanlış yapılandırılmış veya internete açık unutulmuş Management Point sunucuları, Shodan ve Censys gibi arama motorları üzerinden botnetler tarafından otomatik olarak taranıp avlanmaktadır.

🛠️ Teknik Özet

| Kategori | Detaylar |

|---|---|

| Zafiyet Kodu | CVE-2024-43468 |

| Etkilenen Yazılım | Microsoft Configuration Manager (SCCM) |

| Durum | Hâlâ Aktif Olarak Sömürülüyor (In the Wild) |

| Risk Puanı | 9.8 (KRİTİK ) |

| Zafiyet Türü (CWE) | CWE-89 (SQL Injection) -> Unauthenticated RCE |

🛡️ Mavi Takım (Blue Team) Eylem Planı: Nasıl Korunuruz?

- Acil Yama (Patching): Microsoft’un bu zafiyet için yayınladığı

KB29166583numaralı hotfix’i test edip derhal canlı sistemlerinize uygulayın. -

Sürüm Yükseltme (Upgrade): Mümkünse sisteminizi yama uygulanmış olan 2403 sürümüne veya 2409, 2503 gibi daha güncel Configuration Manager sürümlerine taşıyın.

-

SIEM / SOC Tespiti: Ağınızdaki SCCM Management Point sunucularına yönelik şüpheli HTTP POST isteklerini izleyin.

• Microsoft SQL Server loglarınızda xp_cmdshell prosedürünün beklenmedik kullanımlarını ve aniden oluşturulan sysadmin hesaplarını (Event ID 4324 / 4325) SIEM üzerinden alarm kurarak takip edin.

CUMBUR.NET sitesinden daha fazla şey keşfedin

Subscribe to get the latest posts sent to your email.