Giriş: Abone Yetkisiyle Kritik Riske Açılan Kapı

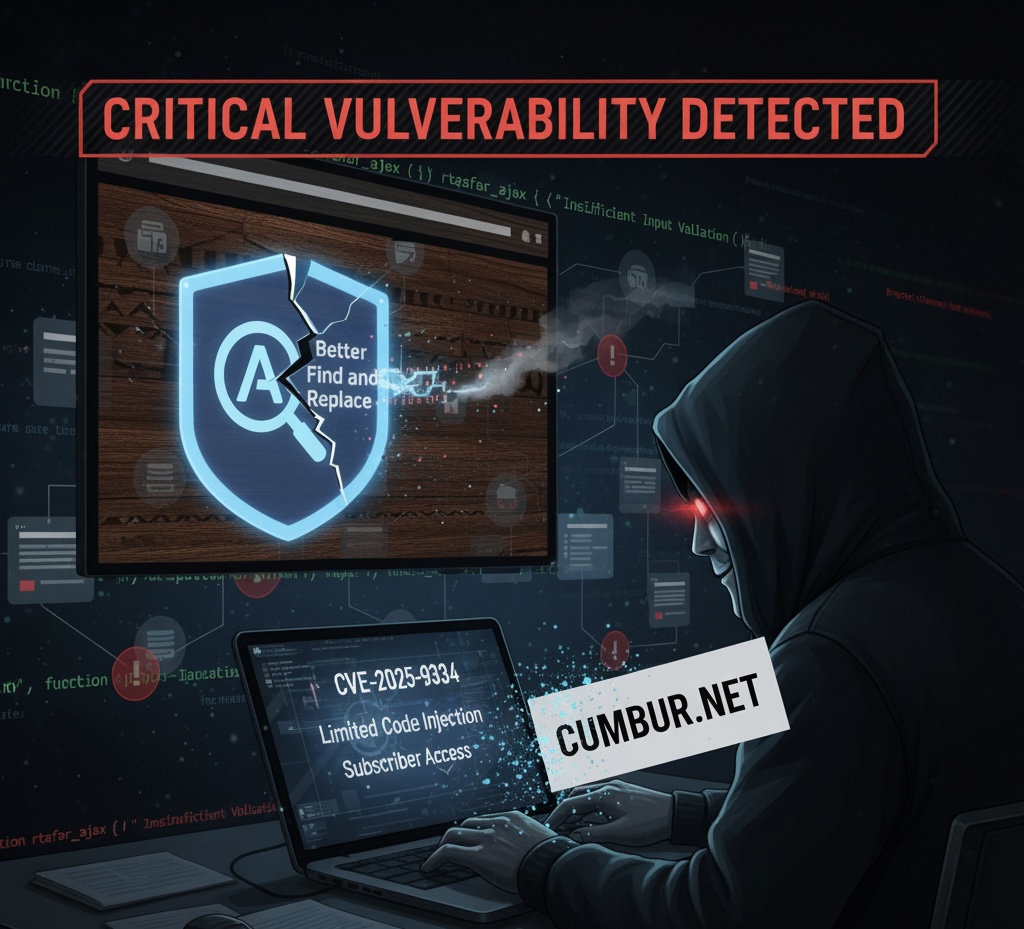

Dünya genelinde milyonlarca siteye güç veren WordPress ekosisteminde, popüler bir eklentide önemli bir güvenlik açığı tespit edildi. “Better Find and Replace – AI-Powered Suggestions” eklentisinin 1.7.7 ve önceki tüm sürümlerini etkileyen CVE-2025-9334 kodlu bu zafiyet, Abone (Subscriber) düzeyinde yetkiye sahip kullanıcıların dahi Sınırlı Kod Enjeksiyonu (Limited Code Injection) yapabilmesine olanak tanıyor.

Bu makale, zafiyetin neden bu kadar tehlikeli olduğunu, teknik detaylarını ve WordPress sitenizi korumak için atmanız gereken acil adımları detaylandırmaktadır.

🔍 Zafiyetin Teknik Özeti (CVE-2025-9334)

Zafiyet Kaynağı: Güvenlik Kontrolü Eksikliği

- Zafiyet Kodu: CVE-2025-9334

- Risk Derecesi: Yüksek (HIGH) – CVSS 3.1 Puanı: 8.8

- Etkilenen Eklenti: Better Find and Replace – AI-Powered Suggestions (v1.7.7 ve öncesi)

Zafiyetin temel nedeni, eklentinin rtafar_ajax fonksiyonunda bulunan yetersiz girdi doğrulama ve kısıtlamaeksikliğidir.

Potansiyel Risk: Yetkisiz Kod Yürütme

Bu tür bir “Limited Code Injection” (Sınırlı Kod Enjeksiyonu) zafiyeti, saldırganın yalnızca abone yetkisine sahip olması durumunda bile tehlikeli sonuçlar doğurabilir:

- Arbitrary Fonksiyon Çağrısı: Saldırgan, eklentinin içindeki hemen hemen her fonksiyonu uzaktan çağırabilir.

- Kod Yürütme: Eklenti fonksiyonlarının bazıları, kullanıcı tarafından sağlanan verileri işlediği için, bu yeteneği kullanarak PHP kodu yürütebilir. Bu durum, yetkisi kısıtlı bir kullanıcının dahi sunucu tarafında komut çalıştırmasına yol açarak Veri Sızıntısı, İçerik Manipülasyonu ve hatta Kalıcı Arka Kapı (Backdoor) oluşturma riskini beraberinde getirir.

- Düşük Giriş Engeli: Bir WordPress sitesine abone olmak çok kolay olduğu için, saldırıların gerçekleştirilmesi oldukça basittir.

🛠️ WordPress Kullanıcıları İçin Acil Çözüm Yöntemi

Bu zafiyetin riski, abone yetkisiyle aktif edilebildiği için çok yüksektir. Kalıcı bir yama yayınlanana kadar aşağıdaki adımları hemen uygulayın:

1. Acil Önlem: Eklentiyi Devre Dışı Bırakın

Eklentinin güvenli bir sürümü yayınlanana kadar, sitenizin güvenliğini sağlamak için “Better Find and Replace – AI-Powered Suggestions” eklentisini derhal devre dışı bırakın (deactivate).

2. Kalıcı Çözüm: Güncellemeyi Bekleyin

Eklenti geliştiricisi (RoboTaf) tarafından güvenlik açığını düzelten yeni bir sürüm yayımlandığında, eklentiyi hemen en son sürüme güncelleyin ve yeniden etkinleştirin. Güncelleme bildirimlerini sık sık kontrol edin.

💡 Genel Savunma Stratejileri

- Yetki Kontrolü: Sitenizde abone kaydını gereksiz yere açık tutuyorsanız, geçici olarak bu özelliği kapatmayı veya Captcha/reCAPTCHA gibi ek güvenlik katmanları eklemeyi düşünün.

- WAF (Web Application Firewall) Kullanımı: Sucuri, Wordfence veya Cloudflare gibi bir Web Uygulama Güvenlik Duvarı (WAF) kullanmak, potansiyel kod enjeksiyonu denemelerini sunucuya ulaşmadan önce engelleyebilir.

- Sınırlı Erişim: Özellikle Ajax çağrıları (rtafar_ajax gibi) üzerinden gelen yetkisiz veya şüpheli isteklere karşı güvenlik önlemleri alın.

CUMBUR.NET sitesinden daha fazla şey keşfedin

Subscribe to get the latest posts sent to your email.