GİRİŞ

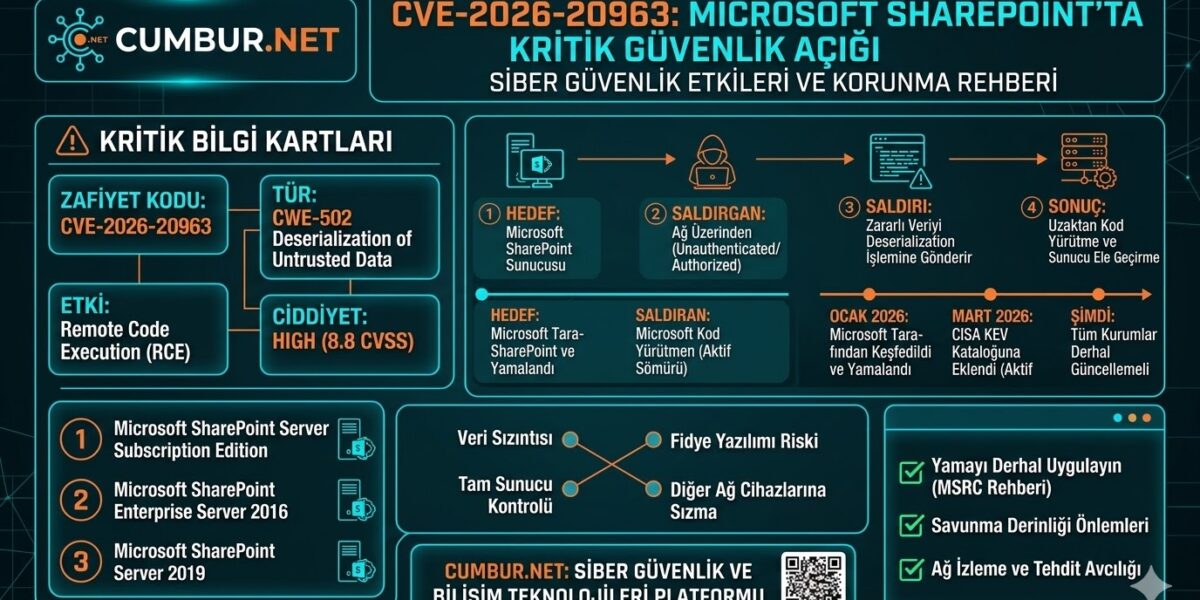

CVE-2026-20963, Microsoft SharePoint’in çeşitli sürümlerini etkileyen kritik bir güvenlik açığıdır. Bu açık, yetkisiz saldırganların ağ üzerinden rastgele kod çalıştırarak sunucuları ele geçirmelerine olanak tanır. Güvenlik otoriteleri tarafından aktif olarak istismar edildiği tespit edilen bu zafiyet, kurumlar için ciddi riskler barındırmaktadır.

Arka Plan

Microsoft SharePoint, dünya genelinde birçok kuruluş tarafından doküman yönetimi, işbirliği ve kurumsal portal çözümleri için yaygın olarak kullanılan güçlü bir platformdur. Bu denli yaygın bir kullanım, SharePoint’i siber saldırganlar için cazip bir hedef haline getirmektedir. CVE-2026-20963, SharePoint’in güvenilmeyen verileri işlerken ortaya çıkan “Deserialization of Untrusted Data” (Güvenilmeyen Verilerin Deserializasyonu) zafiyetlerinden biridir. Bu tür zafiyetler, saldırganların özel olarak hazırlanmış verileri kullanarak uygulamanın normal işleyişini bozmasına ve nihayetinde sunucuda rastgele kod çalıştırmasına olanak tanır. Bu spesifik açık, Microsoft tarafından Ocak 2026‘da yayınlanan güvenlik güncellemeleriyle giderilmiş olsa da, aktif olarak istismar edildiği bilgisi Mart 2026’da ABD Siber Güvenlik ve Altyapı Güvenliği Ajansı (CISA) tarafından duyurulmuştur.

Teknik Detaylar

CVE-2026-20963’ün temelinde yatan zafiyet, SharePoint’in kullanıcıdan alınan verileri deserializasyon (serialization’ın tersi) işlemi sırasında yeterince doğrulayamamasıdır. Deserializasyon, bir veri akışının (örneğin, bir ağ üzerinden alınan veya bir dosyadan okunan) tekrar bir nesneye dönüştürülmesi işlemidir. Eğer bu işlem sırasında alınan veri güvenilir değilse ve yeterli güvenlik kontrolleri yoksa, saldırganlar bu süreci manipüle ederek zararlı kodun çalıştırılmasını sağlayabilirler.

Bu zafiyet, genellikle .NET framework’ünde kullanılan “gadget chains” (araç zincirleri) adı verilen tekniklerle istismar edilir. Saldırganlar, mevcut sınıfları ve metotları bir araya getirerek özel olarak hazırlanmış bir nesne grafiği (object graph) oluştururlar. SharePoint sunucusu bu zararlı nesne grafiğini deserializasyon sırasında işlediğinde, zincirdeki komutlar sırayla çalışır ve nihayetinde saldırganın istediği rastgele kodun sunucuda çalışmasına yol açar.

Bu zafiyetin CVSS (Common Vulnerability Scoring System) puanı 8.8 gibi yüksek bir değerdedir ve “HIGH” (Yüksek) olarak sınıflandırılmıştır. Saldırı vektörü ağ üzerinden (AV:N) olup, saldırı için düşük karmaşıklık (AC:L) yeterlidir. Saldırganın sisteme önceden düşük seviyede bir yetkiye sahip olması (PR:L) yeterlidir, ancak bazı raporlar saldırının kimliği doğrulanmamış (unauthenticated) saldırganlar tarafından da gerçekleştirilebileceğini belirtmektedir. Kullanıcı etkileşimi gerektirmemesi (UI:N) ve sistemin kullanılabilirliğini, bütünlüğünü ve gizliliğini tam olarak etkilemesi (S:U/C:H/I:H/A:H) bu zafiyetin ciddiyetini artırmaktadır.

Etkilenen ürünler arasında Microsoft SharePoint Server Subscription Edition, Microsoft SharePoint Server 2019 ve Microsoft SharePoint Enterprise Server 2016 bulunmaktadır.

Saldırı Zinciri / Etki

CVE-2026-20963’ün saldırı zinciri genellikle şu adımları içerir:

- Kimlik Doğrulama (Authentication): Saldırgan, SharePoint ortamına düşük yetkili bir kullanıcı hesabı ile erişim sağlar. Bazı durumlarda, kimlik doğrulaması bile gerekmeyebilir.

- Zafiyetli Uç Noktaların Tespiti (Vulnerability Discovery): Saldırgan, zararlı serialized verileri işleyebilecek zafiyetli SharePoint uç noktalarını (endpoints) belirler.

- Zararlı Payload Hazırlığı (Malicious Payload Crafting): Saldırgan, bilinen .NET deserialization gadget chain’lerini kullanarak özel olarak hazırlanmış zararlı bir serialized nesne oluşturur.

- Payload Gönderimi (Payload Delivery): Hazırlanan zararlı payload, zafiyetli uç noktaya gönderilir.

- Kod Yürütme (Code Execution): SharePoint sunucusu bu payload’ı deserializasyon sırasında işlediğinde, saldırganın kontrolündeki rastgele kod sunucuda çalışır.

Bu zafiyetin istismar edilmesi durumunda ortaya çıkabilecek etkiler oldukça yıkıcıdır:

- Uzaktan Kod Yürütme (Remote Code Execution – RCE): Saldırganlar, SharePoint sunucusu üzerinde tam kontrol sağlayabilir ve istedikleri komutları çalıştırabilirler.

- Veri Sızıntısı (Data Exfiltration): Hassas kurumsal veriler çalınabilir.

- Yanal Hareket (Lateral Movement): Saldırganlar, ele geçirdikleri SharePoint sunucusunu bir sıçrama tahtası olarak kullanarak ağdaki diğer sistemlere sızabilirler.

- Sistem Ele Geçirme (System Compromise): Sunucunun bütünlüğü, gizliliği ve kullanılabilirliği tamamen tehlikeye girebilir.

- Hizmet Kesintisi (Denial of Service): Saldırganlar, sistemin çalışmasını engelleyerek hizmet kesintisine neden olabilirler.

CISA’nın bu zafiyeti “Known Exploited Vulnerabilities” (KEV) kataloğuna eklemesi, aktif olarak istismar edildiğinin bir göstergesidir ve acil müdahale gerektirdiğini vurgulamaktadır.

Savunma ve Önlemler

CVE-2026-20963’e karşı savunma ve önleyici tedbirler, yamalama, yapılandırma ve izleme stratejilerini içermelidir:

- Yamalama (Patching): En kritik adım, Microsoft’un Ocak 2026’da yayınladığı güvenlik güncellemelerini en kısa sürede uygulamaktır. Özellikle üretim ortamlarındaki SharePoint sunucularının güncellenmesi önceliklendirilmelidir. Desteklenmeyen eski SharePoint sürümleri (2007, 2010, 2013) de bu zafiyete açıktır ve desteklenen sürümlere yükseltilmelidir.

- Erişim Kontrolleri ve Yetkilendirme (Access Control and Authorization): SharePoint kullanıcılarının yetkileri gözden geçirilmeli ve gereksiz erişimler kısıtlanmalıdır. Düşük yetkili kullanıcıların bile bu zafiyeti istismar edebileceği göz önünde bulundurularak, yetkilendirme politikaları sıkılaştırılmalıdır.

- Ağ Segmentasyonu (Network Segmentation): SharePoint sunucuları, kritik kurumsal altyapıdan izole edilmeli ve ağ segmentasyonu uygulanmalıdır. Bu, bir saldırı durumunda yayılma riskini azaltır.

- Web Uygulama Güvenlik Duvarı (WAF) Kuralları: Web Uygulama Güvenlik Duvarları (WAF) kullanılarak, şüpheli serialized veri desenlerini tespit eden ve engelleyen kurallar yapılandırılmalıdır.

- Gelişmiş İzleme ve Uyarı Sistemleri (Enhanced Monitoring and Alerting): SharePoint sunucularındaki aktiviteyi yakından izlemek için gelişmiş izleme ve uyarı sistemleri kurulmalıdır. Bu sistemler, olağandışı serialized veri desenleri, SharePoint uygulama havuzu işlemlerinden beklenmedik alt süreçlerin oluşturulması, şüpheli PowerShell veya komut satırı aktiviteleri gibi göstergeleri tespit etmelidir.

- Loglama ve Korelasyon (Logging and Correlation): SharePoint Unified Logging Service (ULS) için gelişmiş loglama etkinleştirilmeli ve güvenlik olaylarıyla ilişkilendirilmelidir. Ağ trafiği, sunucu günlükleri ve uç nokta tespit verileri korele edilerek şüpheli aktiviteler belirlenmelidir.

- Geçici Çözümler (Workarounds): Yamalama hemen mümkün değilse, ağ erişimini yalnızca güvenilir IP aralıklarıyla sınırlamak, gereksiz SharePoint özelliklerini veya serialized verileri işleyen API’leri geçici olarak devre dışı bırakmak gibi geçici çözümler değerlendirilebilir.

- Uç Nokta Güvenliği (Endpoint Security): Uç nokta tespit ve müdahale (EDR) çözümleri, SharePoint sunucularındaki davranışsal anormallikleri ve istismar girişimlerini tespit etmek için kullanılabilir.

Sonuç

CVE-2026-20963, Microsoft SharePoint ortamları için ciddi bir tehdit oluşturan kritik bir güvenlik açığıdır. Deserialization zafiyetlerinin doğası gereği, saldırganların düşük yetkilerle bile uzaktan kod yürütme yeteneği kazanması, bu açığın acil müdahale gerektirdiğini göstermektedir. CISA’nın bu zafiyeti aktif olarak istismar edilenler listesine eklemesi, saldırganların bu açığı hedef aldığının açık bir kanıtıdır. Kurumların, Microsoft’un yayınladığı güvenlik güncellemelerini hızla uygulaması, erişim kontrollerini sıkılaştırması, ağ güvenliğini güçlendirmesi ve sürekli izleme mekanizmalarını devreye alması hayati önem taşımaktadır. Siber güvenlik ekiplerinin proaktif bir yaklaşımla bu tür zafiyetlere karşı hazırlıklı olması, potansiyel veri ihlallerini ve sistem ele geçirmelerini önlemenin anahtarıdır.

CUMBUR.NET sitesinden daha fazla şey keşfedin

Subscribe to get the latest posts sent to your email.