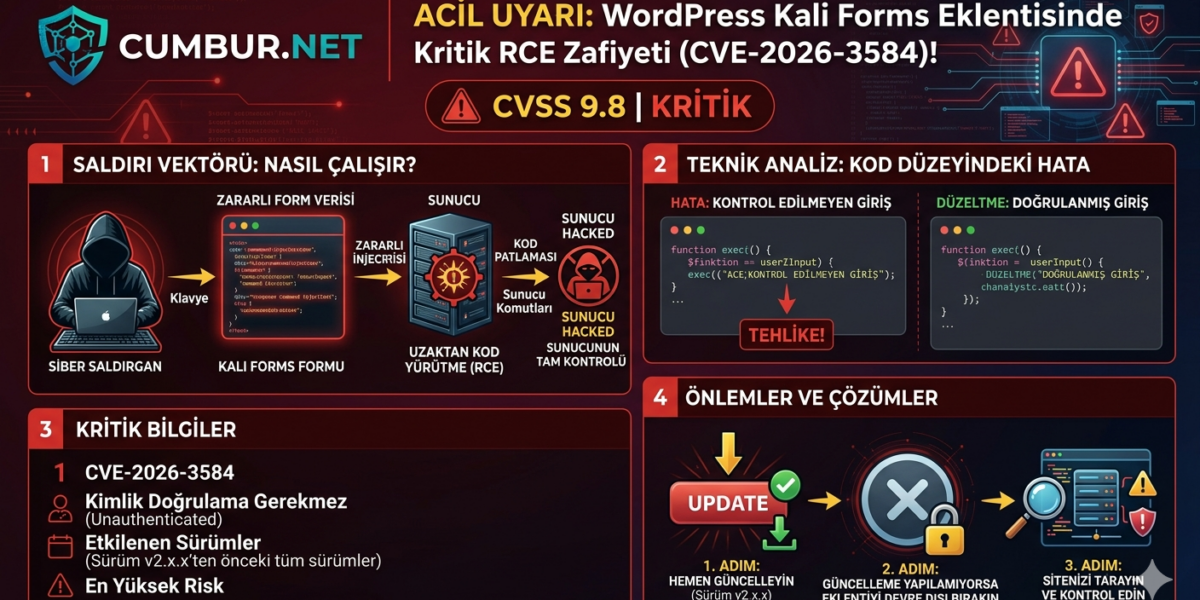

WordPress ekosisteminde son derece tehlikeli yeni bir zafiyet ortaya çıktı. Popüler form oluşturma eklentilerinden Kali Forms, kimlik doğrulaması gerektirmeyen (Unauthenticated) bir Uzaktan Kod Yürütme (RCE) açığıyla karşı karşıya.

CVE-2026-3584 koduyla izlenen ve en yüksek tehlike seviyesi olan puanına sahip bu zafiyet, saldırganların web sunucusunu tamamen ele geçirmesine olanak tanıyor. CUMBUR.NET okuyucuları için bu kritik açığın teknik detaylarını, nasıl çalıştığını ve alınması gereken önlemleri derledik.

⚡ Teknik Analiz: Zafiyet Nasıl Çalışıyor?

Sorunun temel kaynağı, eklentinin kullanıcıdan gelen form verilerini işleme biçimindeki kritik bir mantık hatasıdır. Zafiyet, form_process fonksiyonu üzerinden tetiklenmektedir.

Adım Adım İstismar (Exploitation) Süreci:

- Güvensiz Veri Eşleştirme: Eklenti içerisindeki

prepare_post_datafonksiyonu, kullanıcı tarafından sağlanan anahtarları (keys) doğrudan dahili yer tutucu (placeholder) depolama alanlarına eşleştirir. Herhangi bir temizleme (sanitization) işlemi yapılmaz. -

Tehlikeli Fonksiyon Kullanımı: Eklenti, bu yer tutucu değerleri üzerinde PHP’nin tehlikeli olabilecek

call_user_funcfonksiyonunu çalıştırır. -

Sonuç (RCE): Saldırgan, özel olarak hazırlanmış bir form isteği (payload) göndererek,

call_user_funciçerisine kendi zararlı PHP komutlarını enjekte edebilir. İşlem kimlik doğrulaması gerektirmediği için, siteyi ziyaret eden herhangi bir bot veya saldırgan doğrudan sunucuda kod çalıştırabilir.

📉 Etkilenen Sürümler ve Risk Boyutu

Bu açık, saldırganlara veritabanını silme, siteye arka kapı (backdoor) yerleştirme, yönetici hesapları oluşturma veya sunucuyu bir botnet ağına dahil etme gibi tam yetkili işlemler yapma imkanı verir.

• Etkilenen Sürümler: Kali Forms eklentisinin 2.4.9 ve bu sürümden önceki TÜM versiyonları.

🛠️ Teknik Özet

| Kategori | Detaylar |

|---|---|

| Zafiyet Kodu | CVE-2026-3584 |

| Etkilenen Eklenti | Kali Forms (WordPress) |

| Etkilenen Sürümler | <= 2.4.9 |

| Risk Puanı | 9.8 (KRİTİK) |

| Zafiyet Türü | Unauthenticated Remote Code Execution (RCE) |

🛡️ Çözüm: Ne Yapmalı?

Bu seviyedeki bir açık için beklemek felaketle sonuçlanabilir. Siber saldırganlar genellikle bu tarz kritik zafiyetleri (CVSS 9.8) duyurulduğu ilk 24 saat içerisinde otomatik tarama araçlarına eklerler.

1. Acil Güncelleme: WordPress yönetici paneline giriş yapın ve Kali Forms eklentisini derhal yamalanmış olan en son sürüme (2.4.10 veya üzeri) güncelleyin.

2. Log Kontrolü: Sunucu erişim loglarınızı (access.log), eklentinin form işleme uç noktalarına (form_process ile ilişkili yollar) yapılan şüpheli POST isteklerine karşı inceleyin.

3. WAF Kuralları: Web Application Firewall (WAF) kullanıyorsanız, call_user_func suistimallerine ve şüpheli payload içeren POST isteklerine karşı kurallarınızı sıkılaştırın.

CUMBUR.NET sitesinden daha fazla şey keşfedin

Subscribe to get the latest posts sent to your email.